强网杯S7

我他妈怎么这么菜啊!我他妈怎么这么菜啊!我他妈怎么这么菜啊!

Crypto

discrete_log

DLP问题,p=2q+1,一开始看这个p作为安全素数,怎么能分解,然后查到了几个帖子。

How can I solve the discrete logarithm modulo 2q+1 if I can solve it in the subgroup of order q?

On getting beyond LSB in discrete log

第一个告诉我们安全素数可以从Zp群降到Zq群,其实就是方便分解也没啥特别了。第二个贴说了一个 $r^{x}=hg^{-x_0}\bmod p$ 的办法,结合给出的

1 | |

可以知道去掉flag头和flag尾,还有pad,字符串应该不大,选择大概在10~20左右进行爆破,就是中间人相遇的问题了,硬爆。

1 | |

Misc

Pyjail ! It’s myFILTER !!!

又又又非预期嘞,参考今年CISCN初赛的可信度量,直接读取环境变量,使用Python的open().read()来读取/proc/1/environ文件的内容{print(open("/proc/1/environ").read())}

Happy Chess

1 | |

Sample input: [x] [y],按照坐标移动,发现移动坐标一致时,棋盘会循环出现(和石头剪刀布那个逻辑很像),如此手搓十局之后,竟然就拿到了flag,很奇怪)

1 | |

easyfuzz

一个个遍历9位字符

返回的0代表该位字符不对,1则代表该位字符正确

1 | |

强网先锋

石头剪刀布

1 | |

SpeedUp

https://oeis.org/A244060/list

直接接看2^27

找到PNG了吗

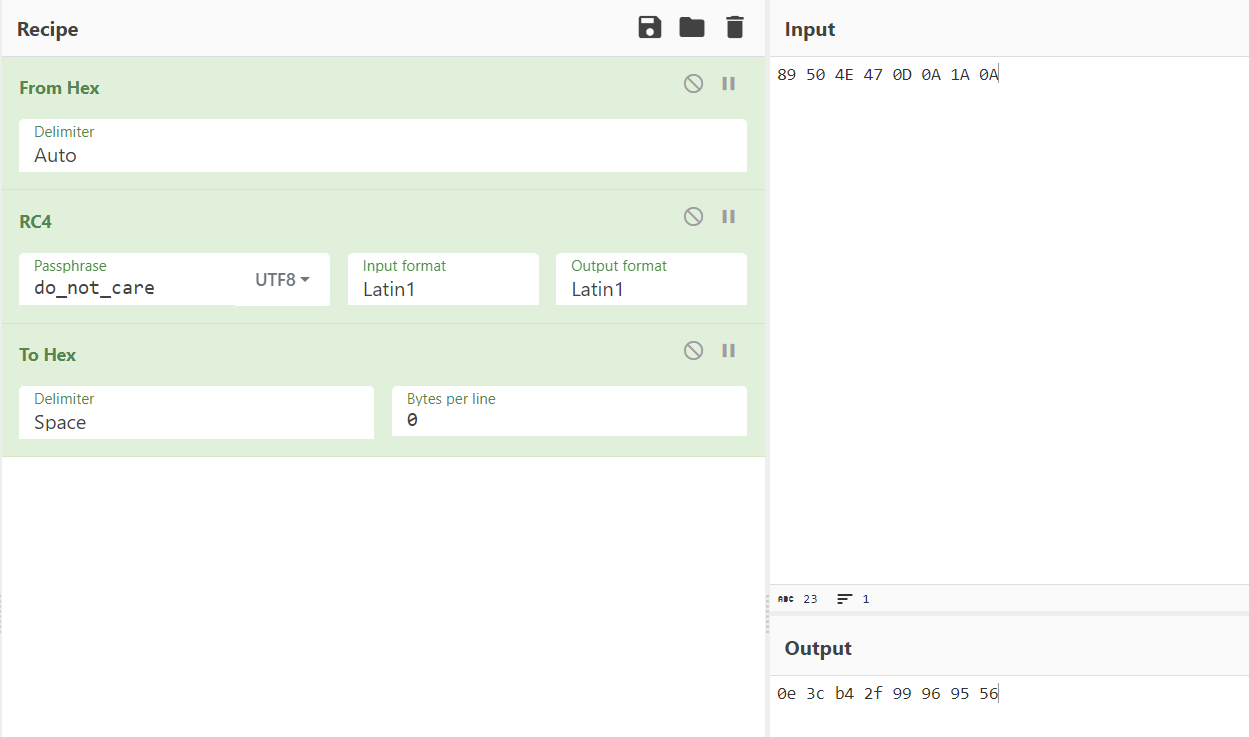

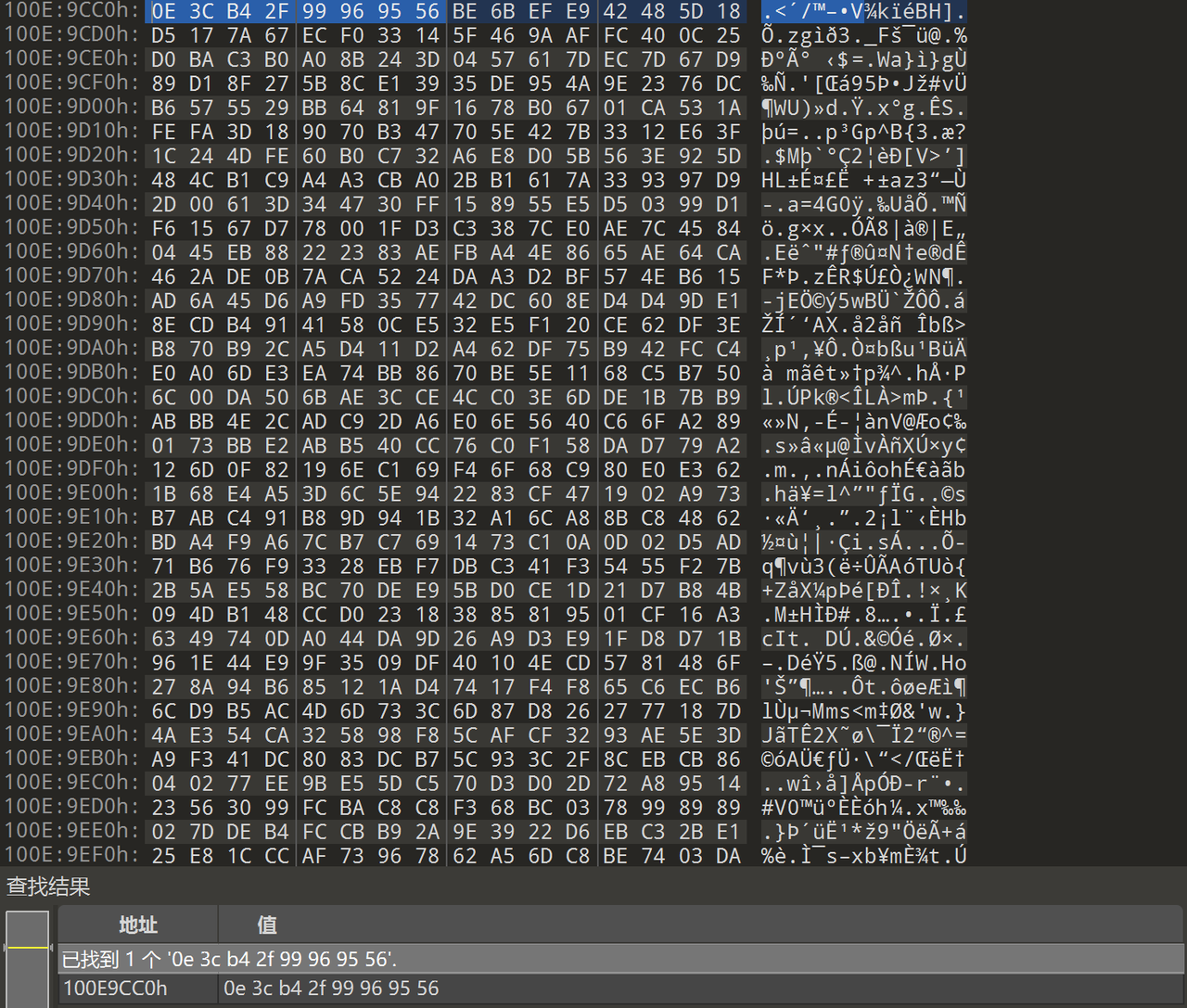

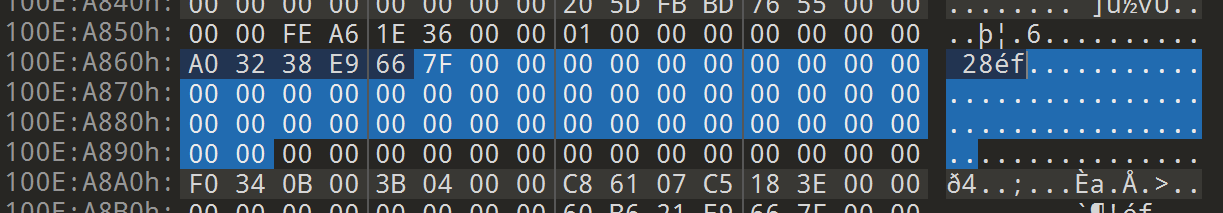

不太会Linux内存取证,用R-studio看了一下,没找到啥有用的东西,直接Strings 找到PNG了吗.mem(这个过程要耗一点时间,文件太大了)

然后在字符串中翻看到一处加密程序

主要加密函数如下,根据 rc4_encrypt_decrypt可以看出这是一个对文件进行RC4加密的程序

1 | |

ez_fmt

gift会泄露栈顶地址,动调可以算出ret参数的地址

格式化字符串漏洞任意地址写,可以劫持返回地址,利用printf函数泄露libc地址

给了libc文件,直接尝试打one_gadget

1 | |